एक Amazon Web Services (AWS) उपयोगकर्ता के रूप में, यह समझना महत्वपूर्ण है कि सुरक्षा समूह कैसे काम करते हैं और सर्वोत्तम प्रथाओं उन्हें स्थापित करने के लिए।

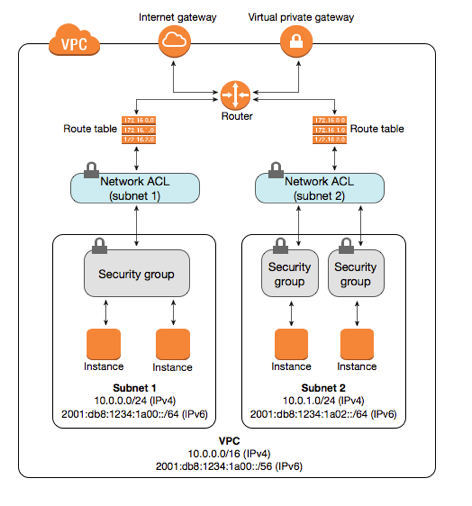

सुरक्षा समूह आपके एडब्ल्यूएस उदाहरणों के लिए फ़ायरवॉल के रूप में कार्य करते हैं, आपके उदाहरणों में इनबाउंड और आउटबाउंड ट्रैफ़िक को नियंत्रित करते हैं।

इस ब्लॉग पोस्ट में, हम चार महत्वपूर्ण सुरक्षा समूह सर्वोत्तम प्रथाओं पर चर्चा करेंगे जिनका पालन आपको अपने डेटा को सुरक्षित रखने के लिए करना चाहिए।

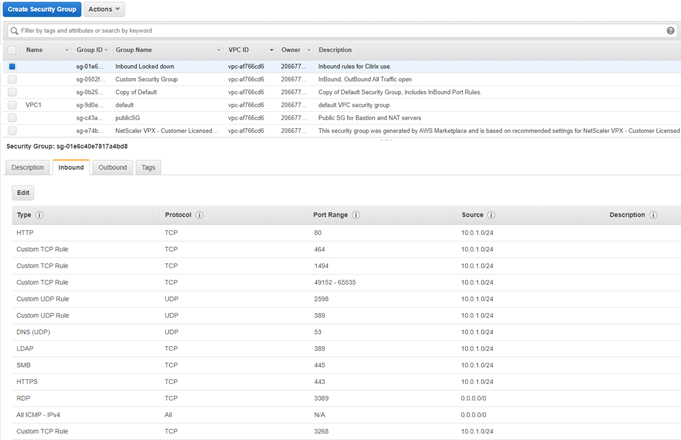

सुरक्षा समूह बनाते समय, आपको एक नाम और विवरण निर्दिष्ट करने की आवश्यकता होगी। नाम कुछ भी हो सकता है जो आप चाहते हैं, लेकिन विवरण महत्वपूर्ण है क्योंकि यह आपको बाद में सुरक्षा समूह के उद्देश्य को याद रखने में मदद करेगा। सुरक्षा समूह नियमों को कॉन्फ़िगर करते समय, आपको प्रोटोकॉल (टीसीपी, यूडीपी, या आईसीएमपी), पोर्ट रेंज, स्रोत (कहीं भी या विशिष्ट आईपी पते), और क्या यातायात को अनुमति देना है या अस्वीकार करना है। केवल विश्वसनीय स्रोतों से ट्रैफ़िक की अनुमति देना महत्वपूर्ण है जिन्हें आप जानते हैं और जिनकी आप अपेक्षा करते हैं।

सुरक्षा समूहों को कॉन्फ़िगर करते समय चार सबसे आम गलतियाँ क्या हैं?

सुरक्षा समूहों को कॉन्फ़िगर करते समय की जाने वाली सबसे आम गलतियों में से एक स्पष्ट रूप से सभी नियमों को अस्वीकार करना भूल जाती है।

डिफ़ॉल्ट रूप से, AWS सभी ट्रैफ़िक को तब तक अनुमति देगा जब तक कि इसे अस्वीकार करने के लिए कोई स्पष्ट नियम न हो। यदि आप सावधान नहीं हैं तो इससे आकस्मिक डेटा लीक हो सकता है। हमेशा यह सुनिश्चित करने के लिए अपने सुरक्षा समूह कॉन्फ़िगरेशन के अंत में एक इनकार सभी नियम जोड़ना याद रखें कि केवल आपके द्वारा स्पष्ट रूप से अनुमति दी गई ट्रैफ़िक आपके उदाहरणों तक पहुंचने में सक्षम है।

एक और आम गलती अत्यधिक अनुमति देने वाले नियमों का उपयोग कर रही है।

उदाहरण के लिए, पोर्ट 80 (वेब ट्रैफ़िक के लिए डिफ़ॉल्ट पोर्ट) पर सभी ट्रैफ़िक की अनुमति देने की अनुशंसा नहीं की जाती है क्योंकि यह आपके इंस्टेंस को हमले के लिए खुला छोड़ देता है। यदि संभव हो, तो अपने सुरक्षा समूह नियमों को कॉन्फ़िगर करते समय यथासंभव विशिष्ट होने का प्रयास करें। केवल उसी ट्रैफ़िक की अनुमति दें, जिसकी आपको नितांत आवश्यकता है और इससे अधिक कुछ नहीं।

अपने सुरक्षा समूहों को अद्यतित रखना महत्वपूर्ण है।

यदि आप अपने आवेदन या बुनियादी ढांचे में बदलाव करते हैं, तो अपने सुरक्षा समूह के नियमों को तदनुसार अपडेट करना सुनिश्चित करें। उदाहरण के लिए, यदि आप अपने इंस्टेंस में एक नई सेवा जोड़ते हैं, तो आपको उस सेवा पर ट्रैफ़िक की अनुमति देने के लिए सुरक्षा समूह के नियमों को अपडेट करना होगा। ऐसा करने में विफल रहने पर आपका उदाहरण हमले के लिए असुरक्षित हो सकता है।

अंत में, बहुत अधिक असतत सुरक्षा समूहों का उपयोग करने से बचें।

आप विशिष्ट सुरक्षा समूहों की संख्या न्यूनतम रखना चाहते हैं। खाता भंग कई कारणों से हो सकता है, जिनमें से एक गलत सुरक्षा समूह सेटिंग है। उद्यम अलग-अलग सुरक्षा समूहों की संख्या को कम करके खाते के गलत कॉन्फ़िगरेशन के जोखिम को सीमित कर सकते हैं।

इन चार महत्वपूर्ण सर्वोत्तम अभ्यासों का पालन करके, आप अपने AWS डेटा को सुरक्षित रखने में मदद कर सकते हैं। सुरक्षा समूह इसका एक महत्वपूर्ण हिस्सा हैं एडब्लूएस सुरक्षा, इसलिए यह समझने के लिए समय निकालना सुनिश्चित करें कि वे कैसे काम करते हैं और उन्हें ठीक से कॉन्फ़िगर करें।

पढ़ने के लिए धन्यवाद!

क्या आपके पास AWS सुरक्षा समूहों के बारे में कोई प्रश्न या टिप्पणी है?

हमें नीचे टिप्पणी में बताएं या contact@hailbytes.com के माध्यम से हमें पिंग करें!

और अमेज़ॅन वेब सेवाओं के बारे में अधिक उपयोगी टिप्स और ट्रिक्स के लिए हमें ट्विटर और फेसबुक पर फॉलो करना सुनिश्चित करें।

अगली बार तक!