CI/CD पाइपलाइन क्या है और इसका सुरक्षा से क्या लेना-देना है?

इस ब्लॉग पोस्ट में, हम उस प्रश्न का उत्तर देंगे और आपको प्रदान करेंगे करें- यह सुनिश्चित करने के लिए कि आपकी सीआई/सीडी पाइपलाइन यथासंभव सुरक्षित है।

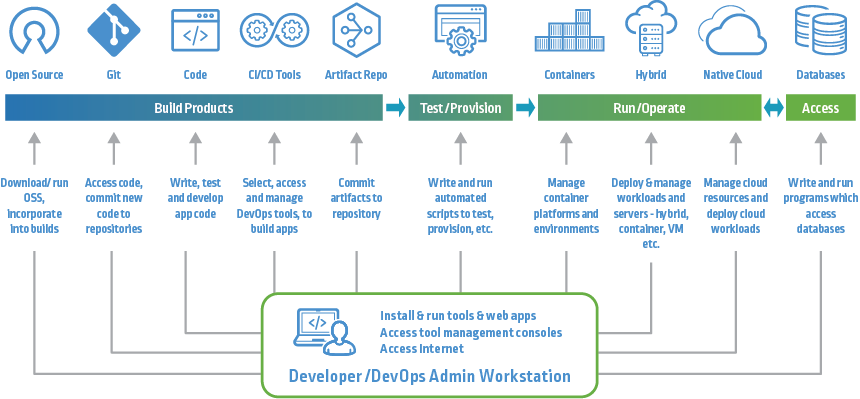

सीआई/सीडी पाइपलाइन एक ऐसी प्रक्रिया है जो सॉफ्टवेयर के निर्माण, परीक्षण और रिलीज को स्वचालित करती है। इसका उपयोग क्लाउड-आधारित और ऑन-प्रिमाइसेस एप्लिकेशन दोनों के लिए किया जा सकता है। निरंतर एकीकरण (CI) एक दिन में कई बार एक साझा रिपॉजिटरी में कोड परिवर्तन को एकीकृत करने की स्वचालित प्रक्रिया को संदर्भित करता है।

यह डेवलपर्स के कोड परिवर्तनों के बीच विरोध की संभावना को कम करने में मदद करता है। सतत वितरण (सीडी) एक परीक्षण या उत्पादन वातावरण में परिवर्तनों को स्वचालित रूप से तैनात करके चीजों को एक कदम आगे ले जाता है। इस तरह, आप अपने उपयोगकर्ताओं के लिए नई सुविधाओं या बग फिक्स को तेजी से और सुरक्षित रूप से तैनात कर सकते हैं।

सीआई/सीडी पाइपलाइन का उपयोग करने के लाभों में से एक यह है कि यह सॉफ्टवेयर की गुणवत्ता में सुधार करने और जोखिमों को कम करने में मदद कर सकता है। जब कोड परिवर्तन स्वचालित रूप से निर्मित, परीक्षण और तैनात किए जाते हैं, तो त्रुटियों को जल्दी पकड़ना आसान हो जाता है। यह लंबे समय में समय और पैसा बचाता है क्योंकि आपको बाद में कई बग ठीक करने की आवश्यकता नहीं होगी। इसके अतिरिक्त, स्वचालित परिनियोजन का अर्थ है कि मानवीय त्रुटि के लिए कम जगह है।

हालाँकि, CI / CD पाइपलाइन स्थापित करना कुछ के साथ आता है सुरक्षा जोखिम जिससे आपको अवगत होने की आवश्यकता है। उदाहरण के लिए, यदि कोई हमलावर आपके CI सर्वर तक पहुँच प्राप्त करता है, तो वे संभावित रूप से आपकी निर्माण प्रक्रिया में हेरफेर कर सकते हैं और आपके सॉफ़्टवेयर में दुर्भावनापूर्ण कोड डाल सकते हैं। यही कारण है कि आपके सीआई/सीडी पाइपलाइन की सुरक्षा के लिए सुरक्षा उपायों का होना महत्वपूर्ण है।

अपनी सीआई/सीडी पाइपलाइन को सुरक्षित करने के लिए आप जो कुछ चीजें कर सकते हैं उनमें शामिल हैं:

- अपने कोड परिवर्तनों के लिए एक निजी गिट रिपॉजिटरी का उपयोग करें। इस तरह, केवल वे लोग जिनके पास रिपॉजिटरी तक पहुंच है, वे कोड को देख सकते हैं या उसमें बदलाव कर सकते हैं।

- अपने CI सर्वर के लिए टू-फैक्टर ऑथेंटिकेशन सेट करें। यह सुरक्षा की एक अतिरिक्त परत जोड़ता है और हमलावरों के लिए पहुँच प्राप्त करना अधिक कठिन बना देता है।

- एक सुरक्षित सतत एकीकरण उपकरण का उपयोग करें जिसमें अंतर्निहित सुरक्षा विशेषताएं हों, जैसे एन्क्रिप्शन और उपयोगकर्ता प्रबंधन।

इनका पालन करके सर्वोत्तम प्रथाओं, आप अपनी CI/CD पाइपलाइन को सुरक्षित रखने में मदद कर सकते हैं और यह सुनिश्चित कर सकते हैं कि आपका सॉफ़्टवेयर उच्च गुणवत्ता वाला है। क्या आपके पास सीआई/सीडी पाइपलाइन सुरक्षित करने के लिए कोई अन्य सुझाव है? हमें टिप्पणियों में बताएं!

क्या आप सीआई/सीडी पाइपलाइनों के बारे में अधिक जानना चाहते हैं और उन्हें कैसे स्थापित करना है?

DevOps की सर्वोत्तम प्रथाओं पर अधिक पोस्ट के लिए बने रहें। यदि आप एक सतत एकीकरण उपकरण की तलाश कर रहे हैं जिसमें अंतर्निहित सुरक्षा विशेषताएं हैं, तो हमें AWS पर हमारे सुरक्षित Jenkins CI प्लेटफॉर्म तक अग्रिम पहुंच के लिए contact@hailbytes.com पर ईमेल करें। आपके डेटा को सुरक्षित रखने में सहायता के लिए हमारे प्लेटफ़ॉर्म में एन्क्रिप्शन, उपयोगकर्ता प्रबंधन और भूमिका-आधारित अभिगम नियंत्रण शामिल है। आज ही नि:शुल्क परीक्षण के लिए ईमेल करें। पढ़ने के लिए धन्यवाद, अगली बार तक।