फ़िशिंग जागरूकता: यह कैसे होता है और इसे कैसे रोका जाए

अपराधी फ़िशिंग हमले का उपयोग क्यों करते हैं?

किसी संगठन में सबसे बड़ी सुरक्षा भेद्यता क्या है?

लोग!

जब भी वे किसी कंप्यूटर को संक्रमित करना चाहते हैं या महत्वपूर्ण तक पहुंच प्राप्त करना चाहते हैं करें- जैसे अकाउंट नंबर, पासवर्ड या पिन नंबर, उन्हें बस इतना ही पूछना है।

फिशिंग हमले आम हैं क्योंकि वे हैं:

- करने में आसान - 6 साल का बच्चा फिशिंग अटैक कर सकता है।

- स्केलेबल - इनमें स्पीयर-फ़िशिंग हमलों से लेकर एक व्यक्ति पर हमला करने से लेकर पूरे संगठन पर हमले तक शामिल हैं।

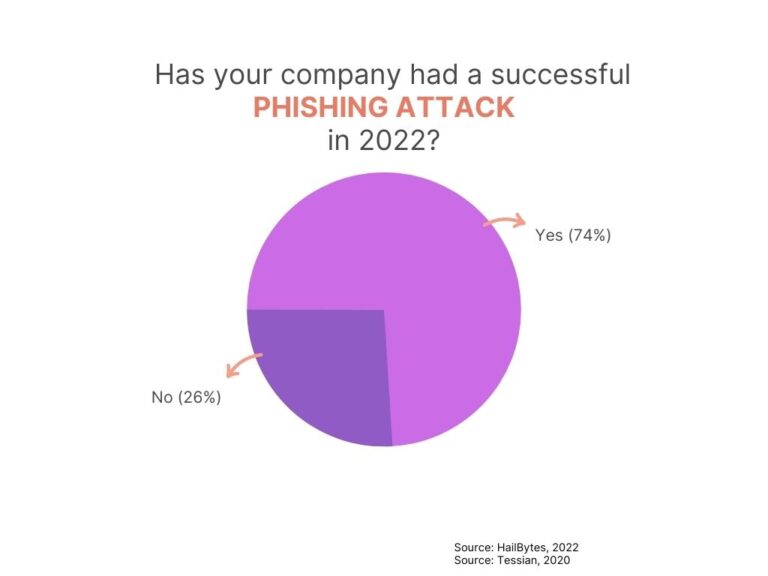

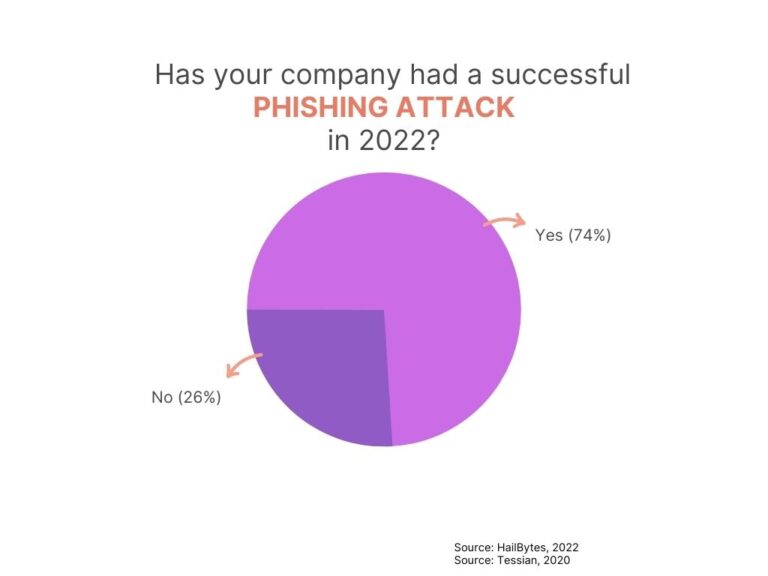

- बहुत ही प्रभावी - 74% संगठन एक सफल फ़िशिंग हमले का अनुभव किया है।

- जीमेल अकाउंट क्रेडेंशियल्स - $80

- क्रेडिट कार्ड पिन - $20

- खातों के लिए ऑनलाइन बैंक क्रेडेंशियल्स कम से कम $ 100 उनमे - $40

- के साथ बैंक खाते कम से कम $ 2,000 - $120

आप शायद सोच रहे हैं, "वाह, मेरे खाते नीचे डॉलर के लिए जा रहे हैं!"

और यह सच है।

अन्य प्रकार के खाते हैं जो बहुत अधिक मूल्य टैग के लिए जाते हैं क्योंकि धन हस्तांतरण को गुमनाम रखना आसान होता है।

क्रिप्टो रखने वाले खाते फ़िशिंग स्कैमर्स के लिए जैकपॉट हैं।

क्रिप्टो खातों के लिए चल रही दरें हैं:

- कॉइनबेस - $610

- ब्लॉकचेन.कॉम - $310

- बायनेन्स - $410

फ़िशिंग हमलों के अन्य गैर-वित्तीय कारण भी हैं।

फ़िशिंग हमलों का उपयोग राष्ट्र-राज्यों द्वारा दूसरे देशों में हैक करने और उनके डेटा को माइन करने के लिए किया जा सकता है।

हमले व्यक्तिगत प्रतिशोध या निगमों या राजनीतिक दुश्मनों की प्रतिष्ठा को नष्ट करने के लिए भी हो सकते हैं।

फ़िशिंग हमलों के कारण अनंत हैं...

फिशिंग अटैक कैसे शुरू होता है?

फ़िशिंग हमला आमतौर पर अपराधी के ठीक बाहर आने और आपको संदेश भेजने से शुरू होता है।

वे आपको एक फोन कॉल, एक ईमेल, एक त्वरित संदेश या एक एसएमएस दे सकते हैं।

वे किसी ऐसे व्यक्ति के होने का दावा कर सकते हैं जो किसी बैंक के लिए काम कर रहा है, किसी अन्य कंपनी के साथ आप व्यापार करते हैं, एक सरकारी एजेंसी, या यहां तक कि अपने संगठन में किसी के होने का नाटक भी कर सकते हैं।

कोई फ़िशिंग ईमेल आपसे किसी लिंक पर क्लिक करने या किसी फ़ाइल को डाउनलोड करने और निष्पादित करने के लिए कह सकता है।

आप सोच सकते हैं कि यह एक वैध संदेश है, उनके संदेश के अंदर लिंक पर क्लिक करें, और जिस संगठन पर आप भरोसा करते हैं, उसकी वेबसाइट पर लॉग इन करें।

इस बिंदु पर फ़िशिंग घोटाला पूरा हो गया है।

आपने अपनी निजी जानकारी हमलावर को सौंप दी है।

फिशिंग अटैक को कैसे रोकें

फ़िशिंग हमलों से बचने की मुख्य रणनीति कर्मचारियों को प्रशिक्षित करना और संगठनात्मक जागरूकता पैदा करना है।

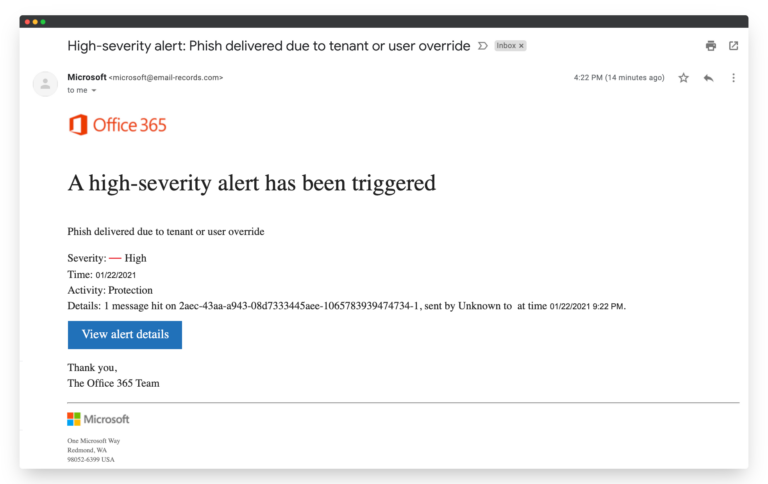

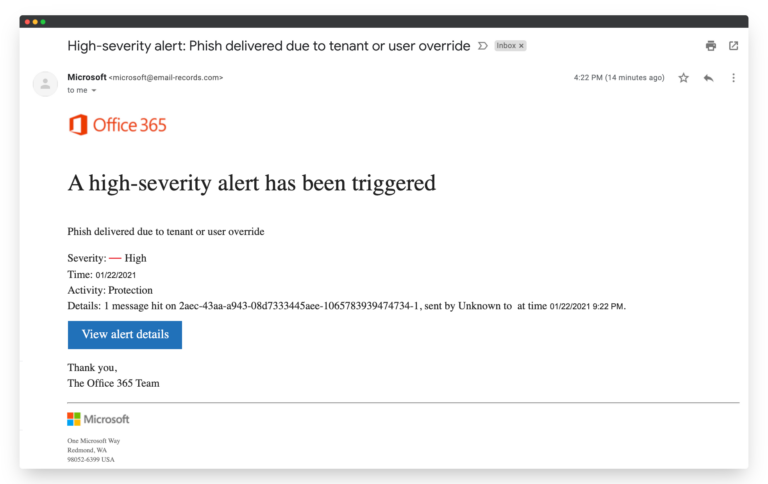

कई फ़िशिंग हमले वैध ईमेल की तरह दिखते हैं और स्पैम फ़िल्टर या इसी तरह के सुरक्षा फ़िल्टर से गुजर सकते हैं।

पहली नज़र में, ज्ञात लोगो लेआउट आदि का उपयोग करके संदेश या वेबसाइट वास्तविक लग सकती है।

सौभाग्य से, फ़िशिंग हमलों का पता लगाना इतना कठिन नहीं है।

देखने वाली पहली चीज़ प्रेषक का पता है।

यदि प्रेषक का पता किसी वेबसाइट डोमेन पर भिन्नता है जिसका आप उपयोग कर सकते हैं, तो आप सावधानी से आगे बढ़ना चाहेंगे और ईमेल बॉडी में कुछ भी क्लिक नहीं करना चाहेंगे।

यदि कोई लिंक है तो आप उस वेबसाइट के पते को भी देख सकते हैं जहाँ आपको पुनर्निर्देशित किया गया है।

सुरक्षित रहने के लिए, आपको ब्राउज़र में उस संगठन का पता टाइप करना चाहिए जिस पर आप जाना चाहते हैं या ब्राउज़र पसंदीदा का उपयोग करें।

उन लिंक्स के लिए देखें, जिन पर होवर करने पर एक डोमेन दिखाता है जो ईमेल भेजने वाली कंपनी के समान नहीं है।

संदेश की सामग्री को ध्यान से पढ़ें, और उन सभी संदेशों से सावधान रहें जो आपको अपना निजी डेटा सबमिट करने या जानकारी सत्यापित करने, फ़ॉर्म भरने, या फ़ाइलें डाउनलोड करने और चलाने के लिए कहते हैं।

साथ ही, संदेश की सामग्री को मूर्ख न बनने दें।

हमलावर अक्सर आपको किसी लिंक पर क्लिक करने या आपका व्यक्तिगत डेटा प्राप्त करने के लिए आपको पुरस्कृत करने के लिए डराने की कोशिश करते हैं।

महामारी या राष्ट्रीय आपातकाल के दौरान, फ़िशिंग स्कैमर लोगों के डर का फ़ायदा उठाते हैं और आपको कार्रवाई करने और लिंक पर क्लिक करने के लिए डराने के लिए विषय पंक्ति या संदेश के मुख्य भाग की सामग्री का उपयोग करते हैं।

साथ ही, ईमेल संदेश या वेबसाइट में खराब वर्तनी या व्याकरण की त्रुटियों की जांच करें।

एक और बात का ध्यान रखें कि अधिकांश विश्वसनीय कंपनियां आमतौर पर आपसे वेब या मेल के माध्यम से संवेदनशील डेटा भेजने के लिए नहीं कहती हैं।

इसलिए आपको कभी भी संदेहास्पद लिंक पर क्लिक नहीं करना चाहिए या किसी प्रकार का संवेदनशील डेटा प्रदान नहीं करना चाहिए।

यदि मुझे फ़िशिंग ईमेल प्राप्त होता है तो मैं क्या करूँ?

यदि आपको फ़िशिंग हमले जैसा संदेश प्राप्त होता है, तो आपके पास तीन विकल्प हैं।

- इसे मिटाओ।

- संचार के अपने पारंपरिक चैनल के माध्यम से संगठन से संपर्क करके संदेश की सामग्री को सत्यापित करें।

- आगे के विश्लेषण के लिए आप संदेश को अपने आईटी सुरक्षा विभाग को अग्रेषित कर सकते हैं।

आपकी कंपनी को पहले से ही अधिकांश संदिग्ध ईमेलों की स्क्रीनिंग और फ़िल्टरिंग करनी चाहिए, लेकिन कोई भी इसका शिकार बन सकता है।

दुर्भाग्य से, फ़िशिंग घोटाले इंटरनेट पर एक बढ़ता हुआ खतरा हैं और बुरे लोग हमेशा आपके इनबॉक्स में जाने के लिए नई रणनीति विकसित कर रहे हैं।

ध्यान रखें कि अंत में, आप फ़िशिंग प्रयासों से बचाव की अंतिम और सबसे महत्वपूर्ण परत हैं।

फ़िशिंग हमले को होने से पहले कैसे रोकें

चूंकि फ़िशिंग हमले प्रभावी होने के लिए मानवीय त्रुटि पर भरोसा करते हैं, इसलिए सबसे अच्छा विकल्प यह है कि आप अपने व्यवसाय में लोगों को चारा लेने से बचने के लिए प्रशिक्षित करें।

इसका मतलब यह नहीं है कि फ़िशिंग हमले से कैसे बचा जाए, इस पर आपको एक बड़ी मीटिंग या सेमिनार करना होगा।

आपकी सुरक्षा में कमियों को खोजने और फ़िशिंग के प्रति अपनी मानवीय प्रतिक्रिया को बेहतर बनाने के बेहतर तरीके हैं।

फ़िशिंग स्कैम को रोकने के लिए आप 2 कदम उठा सकते हैं

A फ़िशिंग सिम्युलेटर सॉफ्टवेयर है जो आपको अपने संगठन के सभी सदस्यों पर फ़िशिंग हमले का अनुकरण करने की अनुमति देता है।

फ़िशिंग सिमुलेटर आमतौर पर ईमेल को एक विश्वसनीय विक्रेता के रूप में छिपाने या आंतरिक ईमेल स्वरूपों की नकल करने में मदद करने के लिए टेम्प्लेट के साथ आते हैं।

फ़िशिंग सिमुलेटर न केवल ईमेल बनाते हैं, बल्कि वे नकली वेबसाइट सेट करने में मदद करते हैं कि यदि प्राप्तकर्ता परीक्षण पास नहीं करते हैं तो वे अपनी साख दर्ज करेंगे।

जाल में फंसने के लिए उन्हें डांटने के बजाय, स्थिति को संभालने का सबसे अच्छा तरीका यह है कि भविष्य में फ़िशिंग ईमेल का आकलन कैसे किया जाए, इस बारे में जानकारी प्रदान की जाए।

यदि कोई व्यक्ति फ़िशिंग परीक्षण में विफल हो जाता है, तो बेहतर होगा कि उसे फ़िशिंग ईमेल का पता लगाने के लिए युक्तियों की एक सूची भेज दी जाए.

आप इस लेख का उपयोग अपने कर्मचारियों के लिए एक संदर्भ के रूप में भी कर सकते हैं।

एक अच्छे फ़िशिंग सिम्युलेटर का उपयोग करने का एक और बड़ा लाभ यह है कि आप अपने संगठन में मानवीय खतरे को माप सकते हैं, जिसका अनुमान लगाना अक्सर कठिन होता है।

कर्मचारियों को शमन के सुरक्षित स्तर तक प्रशिक्षित करने में डेढ़ साल तक का समय लग सकता है।

अपनी आवश्यकताओं के लिए सही फ़िशिंग सिमुलेशन अवसंरचना चुनना महत्वपूर्ण है।

यदि आप एक व्यवसाय में फ़िशिंग सिमुलेशन कर रहे हैं, तो आपका कार्य आसान हो जाएगा

यदि आप MSP या MSSP हैं, तो आपको कई व्यवसायों और स्थानों पर फ़िशिंग परीक्षण चलाने की आवश्यकता हो सकती है।

कई अभियान चलाने वाले उपयोगकर्ताओं के लिए क्लाउड-आधारित समाधान चुनना सबसे अच्छा विकल्प होगा।

हैलबाइट्स में, हमने कॉन्फ़िगर किया है गोफिश, एक के रूप में सबसे लोकप्रिय ओपन-सोर्स फ़िशिंग फ्रेमवर्क में से एक AWS पर उपयोग में आसान उदाहरण.

कई फ़िशिंग सिमुलेटर पारंपरिक सास मॉडल में आते हैं और उनके साथ कड़े अनुबंध जुड़े होते हैं, लेकिन AWS पर GoPhish एक क्लाउड-आधारित सेवा है जहाँ आप 1 या 2-वर्ष के अनुबंध के बजाय मीट्रिक दर पर भुगतान करते हैं।

चरण 2. सुरक्षा जागरूकता प्रशिक्षण

कर्मचारियों को देने का एक प्रमुख लाभ सुरक्षा जागरूकता प्रशिक्षण उन्हें पहचान की चोरी, बैंक चोरी और चोरी की व्यावसायिक साख से बचा रहा है।

फ़िशिंग प्रयासों को पहचानने की कर्मचारियों की क्षमता में सुधार के लिए सुरक्षा जागरूकता प्रशिक्षण आवश्यक है।

पाठ्यक्रम फ़िशिंग प्रयासों का पता लगाने के लिए कर्मचारियों को प्रशिक्षित करने में मदद कर सकते हैं, लेकिन छोटे व्यवसायों पर केवल कुछ ही ध्यान केंद्रित करते हैं।

सुरक्षा जागरूकता के बारे में कुछ यूट्यूब वीडियो भेजकर पाठ्यक्रम की लागत में कटौती करने के लिए एक छोटे व्यवसाय के मालिक के रूप में आपके लिए यह आकर्षक हो सकता है ...

लेकिन कर्मचारी विरले ही याद करते हैं कुछ दिनों से अधिक के लिए उस प्रकार का प्रशिक्षण।

हैलबाइट्स का एक कोर्स है जिसमें त्वरित वीडियो और क्विज़ का संयोजन है ताकि आप अपने कर्मचारियों की प्रगति को ट्रैक कर सकें, यह साबित कर सकें कि सुरक्षा उपाय मौजूद हैं, और फ़िशिंग घोटाले से पीड़ित होने की संभावनाओं को बड़े पैमाने पर कम कर सकते हैं।

आप यहां उडेमी पर हमारे पाठ्यक्रम को देख सकते हैं या नीचे दिए गए पाठ्यक्रम पर क्लिक कर सकते हैं:

यदि आप अपने कर्मचारियों को प्रशिक्षित करने के लिए नि:शुल्क फ़िशिंग सिमुलेशन चलाने में रुचि रखते हैं, तो AWS पर जाएँ और GoPhish देखें!

आरंभ करना आसान है और यदि आपको सेट अप करने में सहायता की आवश्यकता हो तो आप हमेशा हमसे संपर्क कर सकते हैं।